Ciberataque a SMS

pasó desapercibida interceptación de 30.000 mensajes de textos

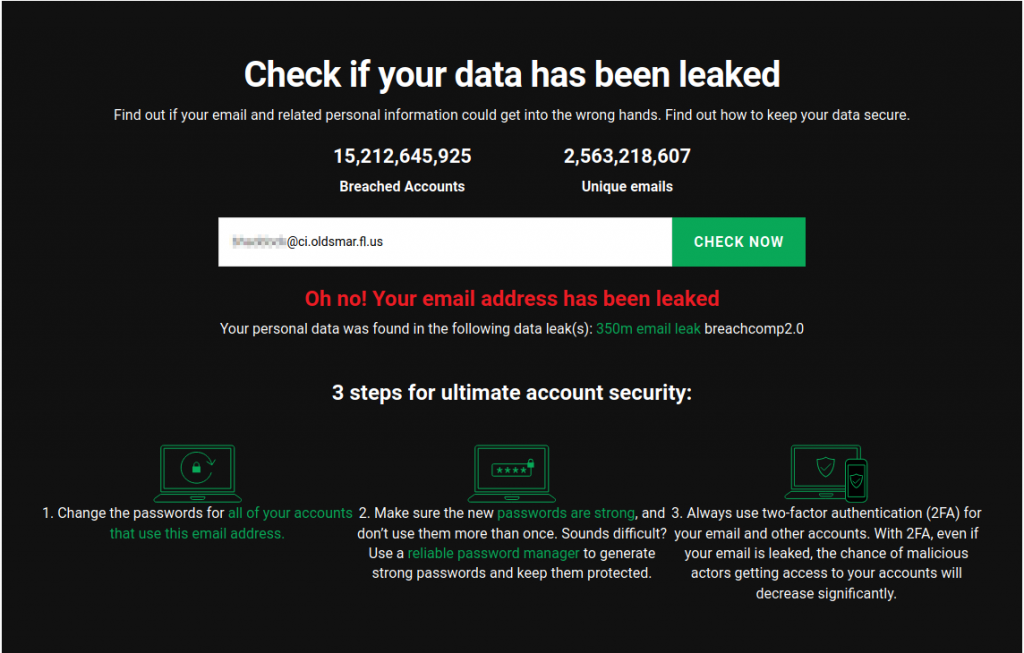

Los atacantes lograron interceptar en tiempo real más de 30.000 mensajes de textos y permitieron la apropiación masiva de cuentas.

Un reciente ciberataque a la empresa internacional Sondeos Global, un proveedor de servicios SMS en Argentina, Chile y Uruguay, dejó en evidencia una de las debilidades más graves en los sistemas actuales de autenticación: la utilización de mensajes de texto como segundo factor de autenticación.

Los atacantes comprometieron los servidores que manejan el protocolo SMPP (Short Message Peer-to-Peer) un protocolo de nivel de aplicación que se utiliza para intercambiar mensajes de texto (SMS) entre aplicaciones y centros de mensajes (SMSCs).

De esta forma, los atacantes lograron interceptar en tiempo real más de 30.000 mensajes, muchos de ellos conteniendo códigos de segundo factor de autenticación del tipo OTP (One-Time-Password) enviados por empresas de tecnología, banca, servicios públicos y redes sociales.

Entre las plataformas afectadas se encuentran Google, Apple, Telegram, Facebook, Instagram, WhatsApp, Mercado Libre, Microsoft y muchas más. Estos servicios suelen enviar códigos por SMS como segundo factor de autenticación como parte de sus procesos de autenticación en dos pasos.

Sin embargo, existen dos factores que hacen que este esquema sea especialmente vulnerable. El primero es que la arquitectura del sistema hace que el mensaje de texto (SMS) atraviese múltiples intermediarios antes de llegar al usuario final. El segundo, que el mensaje se envía en texto plano, es decir sin cifrar.

En el caso de Sondeos Global, el ataque no solo fue efectivo, sino que pasó desapercibido durante semanas, permitiendo la apropiación masiva de cuentas sin necesidad de que las víctimas hicieran clic en enlaces o instalarán malware.

Un grupo de investigadores especializados detectaron incluso bots que automatizaban la interceptación de estos códigos y facilitaban el acceso a cuentas personales, especialmente de Telegram. Lo más preocupante es que muchas de las víctimas aplicaban buenas prácticas de seguridad: no tenían dispositivos infectados ni utilizaban contraseñas débiles, lo que demuestra que la falla estaba en el canal de comunicación mismo.

Como conclusión, queda claro que el uso de SMS como segundo factor de autenticación debe considerarse obsoleto y peligroso. Existen métodos mucho más seguros y fáciles de usar, como las aplicaciones de autenticación (Google Authenticator, Microsoft Authenticator, IBM Verify, etc.), dispositivos físicos de seguridad tipo FIDO o la utilización de passkeys basadas en biometría implementadas en dispositivos de confianza.

Todos estos métodos se basan en un concepto fundamental del que el SMS carece, no viajan por la red, sino que se generan en el dispositivo de confianza, usualmente el celular del usuario. De esta forma es imposible interceptar miles de contraseñas de segundo factor de forma centralizada como ocurrió con el ataque a Sondeos Global.

En todos los casos, el mensaje es el mismo: proteger los accesos con un segundo factor sigue siendo fundamental, pero el canal elegido para ese segundo factor debe ser robusto. Hoy, el SMS claramente no lo es.

Nota: Gracias Ámbito Financiero por darle un espacio a mi columna de opinión.